В эпоху цифровой слежки и утечек данных приватность в интернете становится все более важной. Сеть Tor — один из самых известных инструментов для анонимного серфинга. —

Что такое Tor

Tor (The Onion Router) — это децентрализованная сеть, которая перенаправляет интернет-трафик через цепочку серверов-добровольцев, делая пользователя анонимным. Изначально проект разрабатывался для защиты коммуникаций правительства США, но сегодня он доступен всем, кто хочет сохранить конфиденциальность.

Основные принципы работы Tor

1. Луковая маршрутизация

Название Tor происходит от технологии **onion routing** («луковая маршрутизация»). Данные шифруются в несколько слоев (как слои лука), и каждый слой «очищается» на отдельном узле сети.

Пример: представьте письмо в конвертах. Каждый конверт имеет адрес следующего узла. Первый сервер снимает внешний конверт, видит следующий адрес и передает письмо дальше, пока оно не достигнет цели.

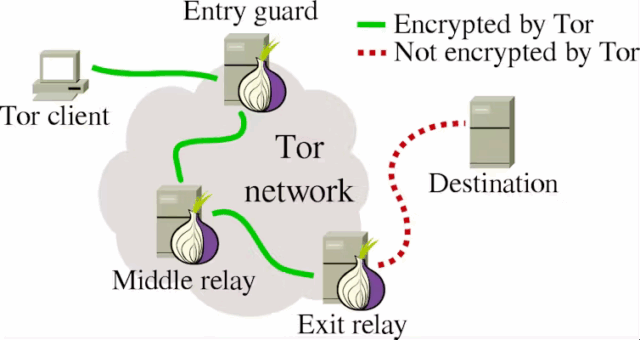

2. Цепочка узлов (нод) Tor

Каждое подключение к интернету через Tor проходит через три случайно выбранных узла:

— входной узел (Guard Relay): знает ваш IP, но не видит содержимого запроса;

— промежуточный узел (Middle Relay): передает данные дальше, не зная ни источника, ни назначения;

— выходной узел (Exit Relay): отправляет запрос к целевому сайту. Он видит, куда идет трафик, но не знает, кто его отправил.

Ни один узел не обладает всей информацией, что делает отслеживание почти невозможным.

3. Шифрование Tor

Данные зашифровываются трижды: для выходного, промежуточного и входного узлов. Каждый сервер расшифровывает только свой «слой», узнавая, куда передать трафик дальше.

Для чего используют Tor

— обход цензуры: доступ к заблокированным сайтам в странах с ограничениями;

— защита приватности: скрытие местоположения и действий от провайдеров, рекламных сетей и злоумышленников;

— журналистика и активизм: безопасная коммуникация для тех, кто работает с sensitive data;

— Darknet: доступ к .onion-сайтам, которые нельзя найти через обычные браузеры (например, The Hidden Wiki).

Слабые места Tor

— скорость: из-за множества «переходов» трафик замедляется;

— выходные узлы: если данные не зашифрованы (HTTP вместо HTTPS), их может перехватить владелец Exit Relay;

— целевые атаки: при достаточных ресурсах спецслужбы могут деанонимизировать пользователей, контролируя несколько узлов в цепочке;

— нелегальный контент: Tor иногда ассоциируют с теневой стороной интернета, что привлекает мошенников.

Советы по безопасности Tor

— не открывайте личные файлы (PDF, DOC) через Tor — они могут раскрыть ваш реальный IP;

— используйте HTTPS-сайты;

— не устанавливайте непроверенные расширения в Tor Browser.

Tor vs VPN: в чем разница

— VPN шифрует трафик и перенаправляет его через один сервер. Провайдер VPN может видеть ваши действия;

— Tor распределяет трафик по случайным узлам, и ни один участник цепи не знает полной информации о пользователе.

Будущее Tor

Разработчики постоянно улучшают сеть: внедряют протоколы для защиты от слежки, увеличивают скорость и поддерживают новые инструменты вроде Tor-over-Quic. Однако рост цензуры (например, блокировка Tor в некоторых странах) и развитие квантовых компьютеров ставят новые вызовы.

Tor — мощный инструмент для защиты приватности, но он не гарантирует 100% анонимности. Его эффективность зависит от правильного использования и понимания рисков. Если вы хотите скрыть свое местоположение, обойти блокировки или просто поэкспериментировать с «луковым интернетом», Tor Browser — ваш надежный проводник.

Важно: применяйте Tor в законных целях и помните, что анонимность — это право, а не привилегия.